Фахівець із кібербезпеки з Нової Зеландії, відомий під псевдонімом MrBruh, виявив серйозну прогалину у фірмовій утиліті управління драйверами ASUS DriverHub. Уразливість давала зловмисникам можливість віддалено запускати на комп’ютерах команди з підвищеними привілеями.

DriverHub автоматично встановлюється разом із деякими материнськими платами ASUS під час першого завантаження системи і працює у фоновому режимі, перевіряючи порт 53000 на наявність запитів для оновлення драйверів. Сервіс відкидає всі HTTP-запити, Origin-заголовки яких не вказують на офіційну адресу driverhub.asus.com. Однак валідація влаштована так, що будь-який сайт із частиною «driverhub.asus.com» у доменному імені проходить перевірку – навіть якщо це шахрайський ресурс.

Друга проблема крилася в модулі UpdateApp, який дає змогу утиліті завантажувати й автоматично запускати .exe-файли з URL-адрес, що містять «.asus.com». При цьому DriverHub не просить у користувача підтвердження і не видаляє файли, що не пройшли перевірку підпису, залишаючи на диску потенційно небезпечні компоненти.

Щоб скористатися вразливістю, зловмисник переконує користувача відкрити шкідливий сайт. Цей сайт надсилає локальному сервісу DriverHub серію HTTP-запитів на «http://127.0.0.1:53000», підміняючи Origin-заголовок чимось на кшталт driverhub.asus.com.attacker.com. Після обходу перевірки сервіс завантажує інсталятор AsusSetup.exe з порталу виробника, а разом з ним шкідливий .ini-файл і шкідливий .exe-модуль. Інсталятор запускається автоматично від імені адміністратора і, згідно з вказівками з .ini, запускає недоброзичливий код.

В офіційному бюлетені ASUS підкреслює, що власникам материнських плат слід терміново оновити DriverHub через кнопку «Update Now» у самому застосунку. Незважаючи на це, в описах CVE-2025-3462 і CVE-2025-3463 вендор зазначає, що проблема стосується лише материнських плат, не згадуючи про настільні комп’ютери та ноутбуки – що доволі суперечливо, враховуючи поширеність утиліти.

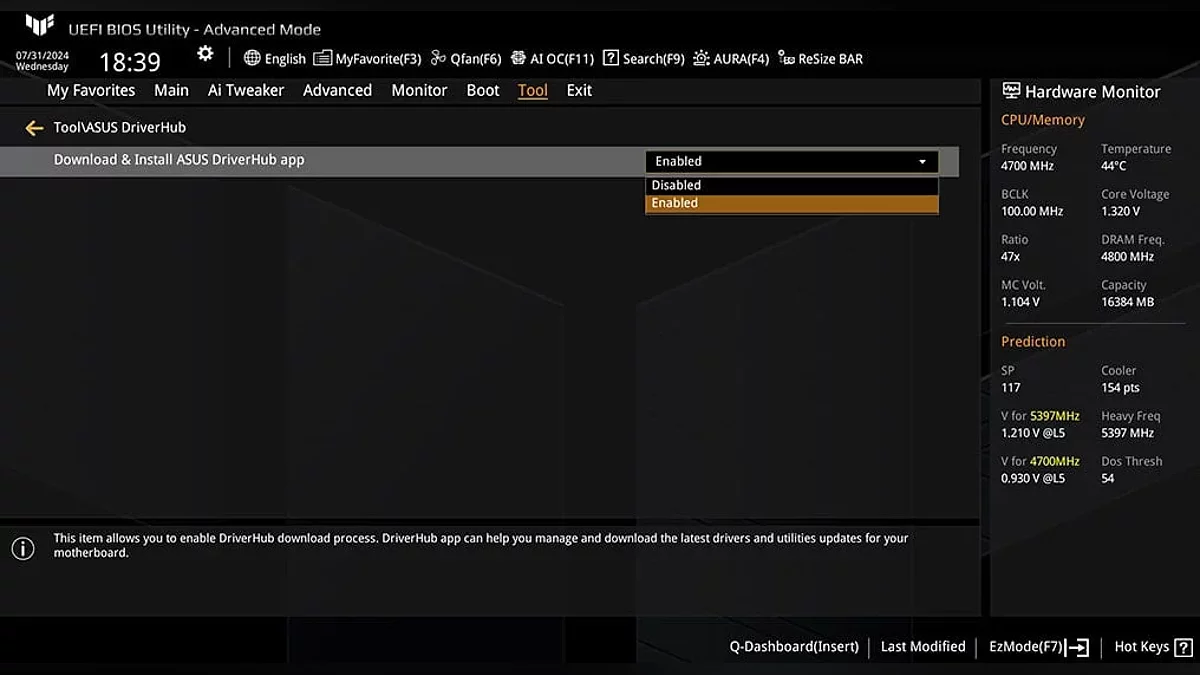

Поки що немає відомостей про активне використання цієї вразливості в реальних атаках. Тим, хто хоче повністю убезпечити себе від непомітного фонового оновлення, варто вимкнути DriverHub у налаштуваннях BIOS.